O planejamento de projetos de segurança perimetral exige uma análise minuciosa de variáveis que podem influenciar a execução e eficácia. Confira mais detalhes!

Solução recomendada

Quando o objetivo é reduzir risco operacional e evitar retrabalho de campo, a abordagem mais consistente é especificar uma segurança perimetral como projeto de engenharia (zoneamento, integração e comissionamento), e não como “lista de equipamentos”. Foco em projetos corporativos e infraestrutura crítica (não atendemos residencial).

O planejamento de projetos de segurança perimetral exige uma análise minuciosa de variáveis que influenciam diretamente execução, disponibilidade e eficácia do sistema.

Orçamento, escolha dos equipamentos e condições específicas do local são apenas o começo. Em infraestrutura crítica, o que decide o sucesso do projeto é a combinação entre engenharia de campo, integração e operação (procedimentos e resposta).

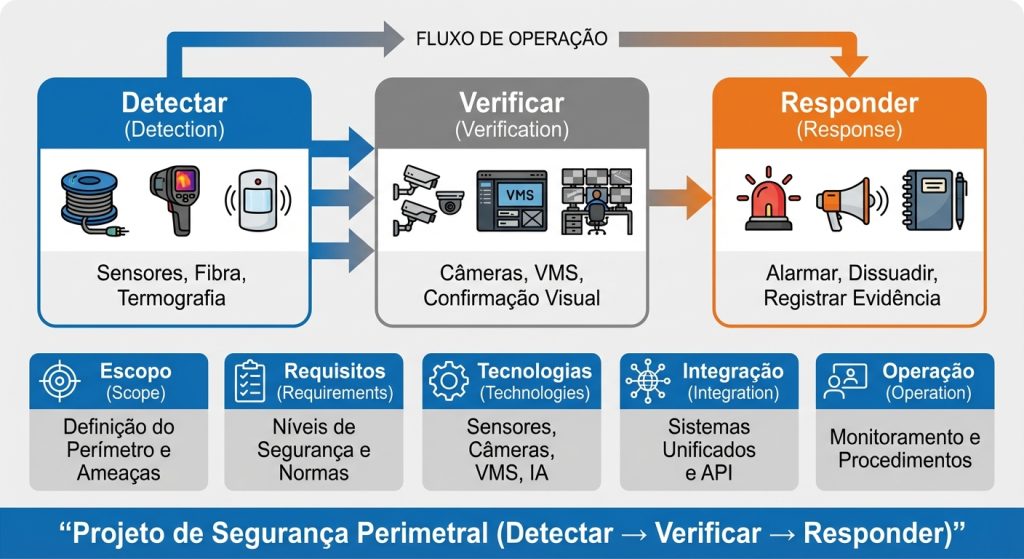

Se o projeto é estruturado apenas para “detectar”, mas não para verificar, priorizar e responder, os problemas aparecem rapidamente: falsos alarmes, pontos cegos, manutenção reativa e custos adicionais para corrigir o que deveria ter sido previsto no desenho.

Neste guia técnico, você verá os principais desafios no desenvolvimento de projetos de segurança perimetral e como mitigar cada um com decisões de projeto mais objetivas.

Aplicações por setor

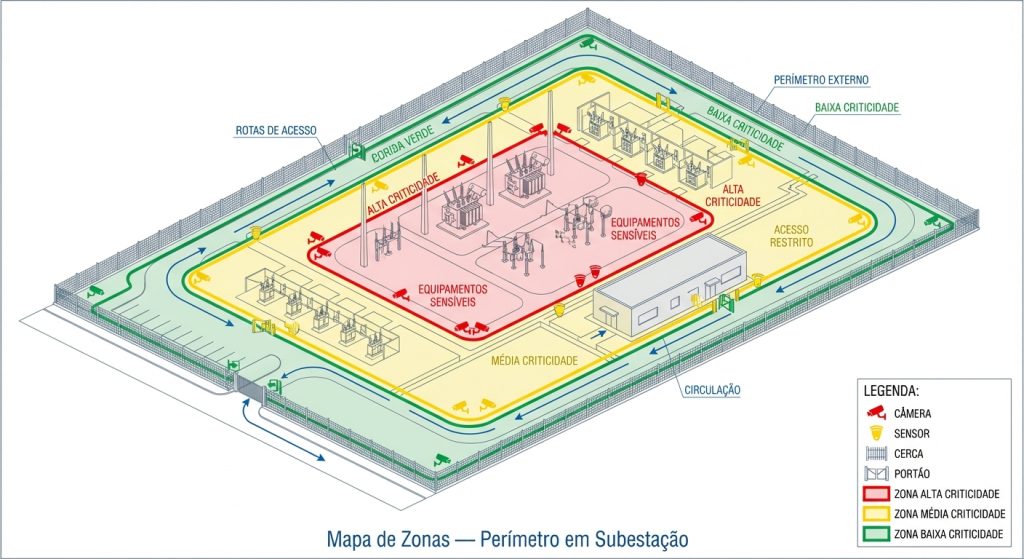

Os desafios de projeto mudam conforme o tipo de instalação, criticidade, extensão do perímetro e ambiente. Dois exemplos recorrentes:

Subestações

Alta criticidade, restrições eletromagnéticas e necessidade de integração com operação e auditoria.

Parques solares

Perímetros extensos, áreas remotas e operação 24/7 elevam o peso de energia, conectividade e manutenção.

Nota de retrofit – imagem destacada (OG): criar 1 Featured OG 1200×630 com o título “Principais desafios em projetos de segurança perimetral” + ícones de mapa de zonas, integração e checklist. Alt text sugerido: “Desafios de projeto de segurança perimetral em subestação (infraestrutura crítica)”.

O que é um projeto de segurança perimetral?

Um projeto de segurança perimetral é o conjunto de decisões de engenharia que define como o perímetro será detectado, localizado, verificado e respondido, considerando ambiente, risco, operação 24/7 e integração com sistemas existentes (VMS, alarmes, controle de acesso e automação).

- Escopo: perímetro físico, acessos, zonas críticas e áreas externas adjacentes (approach).

- Requisitos: tempo de detecção, tempo de verificação, criticidade por zona e evidência.

- Tecnologias: sensores, câmeras/termografia, dissuasão e comunicação (rede/rádio/fibra).

- Integração: eventos no VMS, mapas sinóticos, trilha de atendimento e auditoria.

- Operação: procedimentos (SOP), escalonamento e manutenção planejada para reduzir TCO.

Como o projeto se materializa na prática (passo a passo)

Projetos bem-sucedidos seguem um ciclo claro, com entregáveis verificáveis em cada etapa. Um fluxo típico:

- Levantamento do perímetro: mapas, marcos físicos, acessos, rotas, obstáculos, zonas de sombra e áreas de maior risco.

- Classificação de criticidade: zoneamento por impacto (acesso ao ativo, proximidade de áreas sensíveis, histórico de ocorrências).

- Definição de requisitos: tempo de detecção, de verificação e de resposta por zona; requisitos de evidência e auditoria.

- Arquitetura em camadas: sensor (detectar) + vídeo/termografia (verificar) + dissuasão/resposta (agir).

- Infraestrutura (energia e comunicação): rede, enlaces, redundância quando necessário e observabilidade (monitorar saúde do sistema).

- Integração: VMS, alarmes, controle de acesso, automação, mapas sinóticos e regras de evento.

- Comissionamento: testes de intrusão e validação por cenário (dia/noite, chuva/vento, poeira, fauna) com ajustes por zona.

- Operação e melhoria contínua: SOP, KPIs (falsos alarmes, tempos, disponibilidade) e ajustes baseados em evidência.

Aspectos cruciais do planejamento

No planejamento do projeto, o primeiro passo é estabelecer um orçamento adequado, levando em consideração os custos com equipamentos, instalação e manutenção diante da extensão de cada perímetro.

Após isso, é importante escolher os equipamentos e dispositivos que melhor atendem as necessidades de cada cliente, verificando restrições e condições ambientais que possam impactar a implementação.

A integração dos diversos sistemas de segurança, como câmeras, sensores, alarmes e plataformas de gerenciamento, também deve ser cuidadosamente planejada para garantir operação sincronizada e eficaz. Tudo isso deve ser estruturado para minimizar custos, maximizar eficiência e cumprir os objetivos de segurança estabelecidos.

Na prática, a maior parte dos problemas surge quando o projeto não explicita o que precisa estar “de pé” para a operação funcionar: infraestrutura, integração, governança e rotina de atendimento. Por isso, muitos perímetros críticos são consolidados via projeto e integração, com visão completa de implantação e comissionamento.

Principais desafios no desenvolvimento de projetos de segurança perimetral

A estruturação de projetos de segurança perimetral deve ser feita de maneira detalhada, considerando aspectos do local e as necessidades do cliente.

Se o projeto não for bem estruturado desde o início, pode levar a falhas no sistema ou custos adicionais com ajustes e manutenções. Além disso, deve ser flexível para lidar com imprevistos e manter o projeto dentro de prazos e orçamento.

1. Traduzir risco em requisitos técnicos (o que medir e o que garantir)

Um dos maiores desafios é transformar a percepção de risco (“precisamos proteger”) em requisitos verificáveis: tempo de detecção por zona, tempo de verificação, níveis de evidência, criticidade e resposta esperada. Sem isso, o projeto vira debate de produto, não de resultado.

- Mitigação: definir KPIs e critérios de aceitação por zona (ex.: confirmar em X segundos; registrar evidência; escalonar em Y).

- Mitigação: documentar cenários de ameaça (corte, escalada, acesso indevido, aproximação) e como cada um será tratado.

2. Levantamento de campo e zoneamento do perímetro (sem isso, tudo vira retrabalho)

Em perímetros extensos, “um mapa genérico” não resolve. Desníveis, vegetação, acessos secundários, drenagem, pontos de sombra e áreas com vibração/ruído precisam ser mapeados para que a tecnologia seja aplicada corretamente.

- Mitigação: zoneamento por criticidade e por comportamento ambiental (trecho com vento/vegetação ≠ trecho de acesso).

- Mitigação: prever pontos para verificação visual (câmera/termografia) onde a detecção tende a gerar mais ruído.

3. Orçamento e custos iniciais vs custo total de propriedade (TCO)

Definir orçamento é um desafio recorrente porque o custo não está apenas no CAPEX. Instalação, infraestrutura (energia/rede), reposição, deslocamentos e manutenção impactam o TCO. Projetos que parecem “mais baratos” no início podem custar mais ao longo dos anos por indisponibilidade e manutenção reativa.

- Mitigação: estimar TCO por 3–5 anos considerando manutenção, conectividade, reposição e OPEX da operação.

- Mitigação: reduzir complexidade com padronização e arquitetura por zonas (menos variações, menos sobressalentes).

4. Condições ambientais e interferências no local

Vento, chuva, poeira, neblina, fauna e vibração afetam sensores e câmeras. Em instalações como mineração e energia, o ambiente muda com o tempo (obra, expansão, rotas), e isso impacta a qualidade da detecção e a taxa de alarmes falsos.

- Mitigação: calibrar por zona e prever reparametrização periódica baseada em dados de operação.

- Mitigação: correlacionar detecção com verificação por vídeo/termografia para reduzir ruído operacional.

5. Infraestrutura de energia e comunicação (o “não visível” que derruba projetos)

Mesmo com sensores e câmeras de alto desempenho, o sistema falha se a energia oscila, se enlaces caem ou se não existe observabilidade (saber que um ponto está degradado antes de virar incidente). Em perímetros extensos, rede e energia são tão críticas quanto o sensor.

- Mitigação: projetar comunicação por topologia adequada (fibra, rádio, híbrido), com margens e monitoramento.

- Mitigação: prever redundância onde o risco exige (zonas críticas) e telemetria de saúde dos pontos.

6. Integração entre sistemas (detectar não basta: é preciso operar)

A integração é onde muitos projetos perdem eficiência: eventos sem evidência, operador sem contexto, ausência de mapas sinóticos e falta de rastreabilidade. Para reduzir tempo de resposta, o evento deve abrir a câmera certa, registrar evidência e acionar o procedimento correto.

- Mitigação: integrar eventos ao VMS e padronizar fluxo “evento → verificação → resposta → registro”.

- Mitigação: tratar integração como entregável (testes e critérios de aceitação), não como “pós-obra”.

Em muitos cenários, isso é consolidado por uma abordagem de segurança eletrônica que cobre engenharia, integração e operação — especialmente em infraestrutura crítica.

7. Falsos alarmes e fadiga operacional

Falsos alarmes não são apenas “incômodo”: geram deslocamentos desnecessários e aumentam risco de o time ignorar alertas. A raiz do problema costuma estar em configuração genérica (sem zoneamento) e ausência de verificação automatizada.

- Mitigação: calibrar por zona, correlacionar sinais e usar verificação rápida com vídeo/termografia.

- Mitigação: estruturar atendimento com projeto e integração + KPIs por zona.

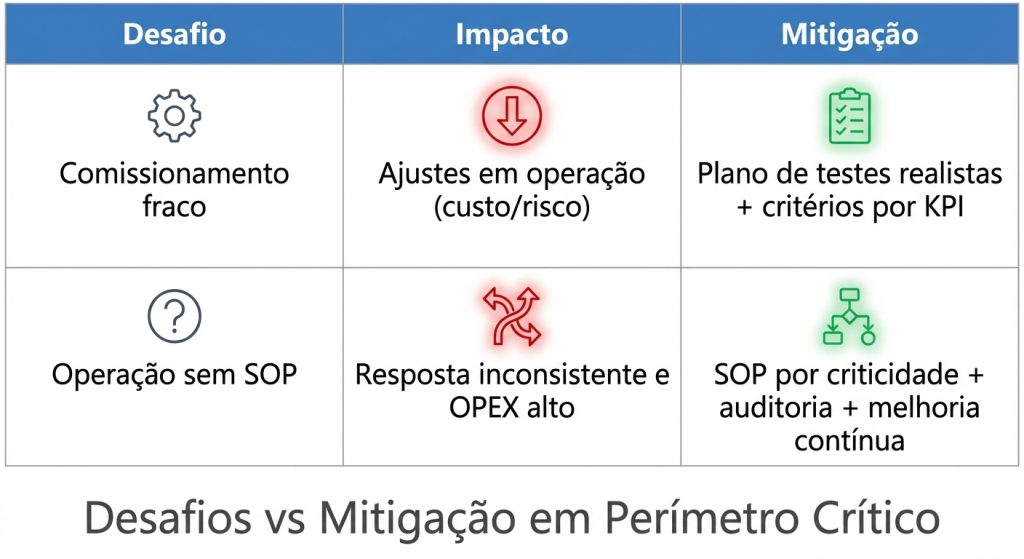

8. Comissionamento e testes realistas (o que não é testado vira incidente)

Projetos falham quando a aceitação é feita apenas “por checklist de instalação”. O comissionamento precisa validar cenários reais: tentativa de intrusão, horários, condições climáticas e comportamento por zona. Sem isso, ajustes são feitos durante a operação, com custo e risco maiores.

- Mitigação: plano de testes por zona (dia/noite; chuva/vento; poeira; fauna; aproximação; corte/escalada).

- Mitigação: critérios de aceitação: tempo de detecção, tempo de verificação e evidência registrada.

9. Operação 24/7 e procedimentos (SOP): tecnologia sem rotina vira ruído

Mesmo com integração, se a operação não tiver procedimentos por tipo de evento e escalonamento, a resposta fica inconsistente. Em infraestrutura crítica, a previsibilidade vem de SOP + registro + auditoria.

- Mitigação: definir SOP por criticidade (confirmar, acionar dissuasão, escalar, registrar evidência).

- Mitigação: revisar ocorrências e ajustar regras com base em evidência e KPIs (melhoria contínua).

10. Logística, prazos e diversidade do local de aplicação

Cada projeto é único, e a diversidade das condições locais demanda abordagem personalizada. Terreno irregular, acesso difícil, clima e restrições operacionais exigem planejamento logístico para não comprometer prazos e orçamento.

- Mitigação: planejamento de obra por frentes, com prioridade em zonas críticas e dependências claras (energia/rede).

- Mitigação: padronização de materiais e métodos, reduzindo variabilidade e retrabalho em campo.

Tabela de referência: desafio, impacto e mitigação

Para facilitar uma RFP ou especificação técnica, a tabela abaixo resume desafios e contramedidas típicas em projetos de infraestrutura crítica.

| Desafio | Impacto típico | Mitigação recomendada |

|---|---|---|

| Zoneamento insuficiente | Pontos cegos e regras genéricas | Zoneamento por criticidade + mapa sinótico + testes por zona |

| Ambiente agressivo | Ruído e degradação de detecção | Calibração por trecho + correlação com vídeo/termografia |

| Energia e conectividade | Indisponibilidade e perda de evidência | Arquitetura de rede + telemetria + redundância em zonas críticas |

| Integração limitada | Alarmes sem contexto e resposta lenta | Integração com VMS + abertura automática de câmera + trilha de atendimento |

| Comissionamento fraco | Ajustes em operação (custo/risco) | Plano de testes realistas + critérios de aceitação por KPI |

| Operação sem SOP | Resposta inconsistente e OPEX alto | SOP por criticidade + auditoria + melhoria contínua |

Checklist objetivo para especificação (RFP) de segurança perimetral

Se você precisa transformar requisitos em escopo de contratação, este checklist ajuda a evitar lacunas comuns:

- Zoneamento do perímetro: mapa, criticidade por trecho e regras diferentes por zona.

- Critérios de aceitação: tempo de detecção/verificação, evidência e disponibilidade por zona.

- Arquitetura em camadas: detectar + verificar + responder (e como isso é integrado).

- Infraestrutura: energia, rede/enlaces, telemetria de saúde e redundância onde necessário.

- Integração: VMS, alarmes, controle de acesso, automação, mapas sinóticos e logs.

- Comissionamento: plano de testes realistas e documentação de parametrização por zona.

- Operação 24/7: SOP por criticidade, escalonamento, auditoria e KPIs de performance.

- Manutenção/TCO: plano de inspeção, sobressalentes, SLA e previsibilidade de OPEX.

Caso relacionado

Para ver um exemplo de operação em infraestrutura crítica com exigência de disponibilidade e integração de sistemas, leia o case: Complexo Eólico Seridó.

Perguntas frequentes (FAQ)

1) Qual é o maior erro ao desenvolver um projeto de segurança perimetral?

Tratar como compra de equipamento, sem zoneamento, integração e critérios de aceitação. Isso aumenta retrabalho e OPEX na operação.

2) Por que zoneamento do perímetro é tão importante?

Porque cada trecho tem criticidade e ruído ambiental diferentes. Zoneamento permite calibrar regras por zona e reduzir falsos alarmes sem perder detecção.

3) Como definir requisitos técnicos para um perímetro crítico?

Definindo KPIs por zona: tempo de detecção, tempo de verificação, nível de evidência, criticidade e procedimento de resposta.

4) O que mais impacta custo total (TCO) em segurança perimetral?

Manutenção reativa, deslocamentos, indisponibilidade por energia/rede e falta de padronização. TCO deve considerar OPEX e não apenas CAPEX.

5) Por que integração com VMS é relevante?

Porque transforma alarmes em ocorrências operáveis: abre câmera, registra evidência, cria trilha de atendimento e facilita auditoria.

6) Como reduzir falsos alarmes sem “perder sensibilidade”?

Com zoneamento, calibração por trecho, correlação com verificação por vídeo/termografia e revisão contínua baseada em dados.

7) Energia e conectividade são parte do escopo de segurança?

Sim. Em perímetros extensos, falhas de energia ou rede derrubam verificação e evidência. Projeto deve prever arquitetura e telemetria.

8) O que precisa existir no comissionamento?

Plano de testes realistas por zona (dia/noite e cenários ambientais), critérios de aceitação (KPIs) e documentação de parametrização.

9) O que caracteriza “operação 24/7” bem estruturada?

SOP por criticidade, escalonamento, evidência registrada no VMS, KPIs e auditoria para melhoria contínua.

10) Em subestações, quais cuidados extras são comuns?

Restrições do local, criticidade elevada e necessidade de integração e auditoria. Zoneamento e desenho de infraestrutura (energia/rede) costumam ser determinantes.

11) Quando faz sentido contratar projeto e integração?

Quando há múltiplas tecnologias e integração com operação (VMS, alarmes, automação). A contratação via projeto e integração reduz lacunas e retrabalho.

12) Por onde começar um projeto de segurança perimetral?

Comece por levantamento e zoneamento, defina KPIs por zona e então desenhe a arquitetura em camadas. A partir disso, avance para especificação e comissionamento.

Leia também

- Tecnologias mais utilizadas na segurança perimetral de infraestruturas críticas

- Alarmes falsos: como evitar na segurança perimetral

- Sistemas off-grid na segurança perimetral: proteção com autonomia energética

Conclusão

Os principais desafios em projetos de segurança perimetral aparecem quando o desenho não considera o ciclo completo: detectar, verificar, responder e manter. Zoneamento, integração e comissionamento realista são os pilares que reduzem retrabalho, falsos alarmes e OPEX.

Como cada perímetro tem ambiente, criticidade e restrições próprias (especialmente em subestações e operações 24/7), uma avaliação técnica ajuda a definir arquitetura em camadas e critérios de aceitação. A partir disso, a escolha de uma solução de segurança perimetral e a estruturação via projeto e integração aumentam previsibilidade e governança em infraestrutura crítica.

Tags: Segurança Perimetral, Projeto, Infraestrutura Crítica